En exploitant une vulnérabilité dans Microsoft Teams, les attaquants peuvent envoyer des fichiers nuisibles à partir d’un compte à distance. Teams devient-il le nouveau champ de bataille de l’hameçonnage ?

Avec Microsoft Teams, on peut discuter non seulement avec des personnes au sein de l’organisation, mais aussi avec des comptes externes. C’est un moyen pratique de communiquer plus directement avec les clients, les fournisseurs et les partenaires commerciaux. Mais ces comptes externes peuvent aussi être un loup dans la bergerie. Cybersecurity Jumpsec Labs a constaté que les pirates peuvent avoir carte blanche dans Teams pour piéger vos collègues ou vous-même.

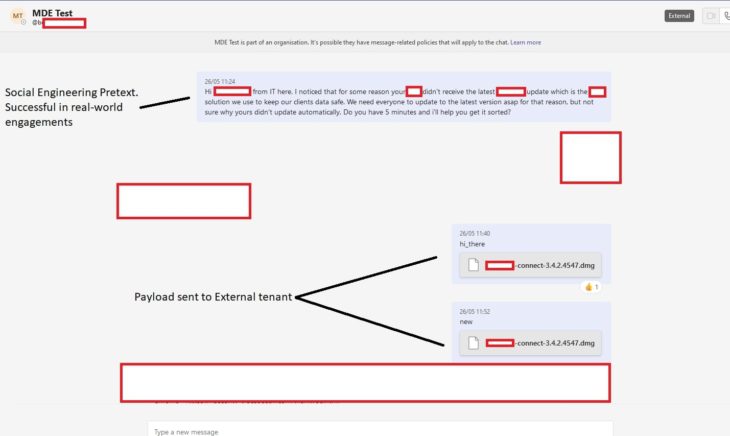

Normalement, il n’est pas possible dans Teams de partager des fichiers avec un contact extérieur à votre organisation. Les appels à des contacts externes sont identifiés comme tels et la fonction de partage est désactivée. Mais les pirates peuvent contourner cette restriction en échangeant l’ID du compte externe et du compte interne dans une requête POST adressée à Teams. En termes techniques, cela s’appelle une référence d’objet direct non sécurisée.

Ainsi, ils peuvent partager des fichiers comme s’il s’agissait d’un compte interne. À partir de là, la méthode d’attaque se déroule comme une attaque classique d’hameçonnage. Le pirate se fait passer pour une personne fiable et invente une bonne raison pour que la victime entre dans le fichier. Le fichier nuisible prend la forme d’un fichier SharePoint.

Du courrier au chat

Jumpsec Labs avertit que si les pirates découvrent cette méthode, Teams pourrait bien devenir un vecteur d’attaque populaire. Depuis qu’Outlook bloque les macros par défaut, il est devenu plus difficile pour les pirates de piéger leurs victimes par le biais du courrier électronique. Les pirates se sont d’abord concentrés sur OneNote, mais maintenant que Microsoft est intervenu dans ce domaine également, ils cherchent de nouvelles voies.

Selon Jumpsec Labs, il y a de nombreuses raisons pour que Teams soit ainsi. Le virus se cache derrière un fichier joint et non derrière un lien. Les gens sont désormais conditionnés à ne pas cliquer sur tous les liens qu’ils voient, mais les fichiers sont téléchargés encore plus rapidement sans y penser. Les travailleurs devraient également être formés pour apprendre à traiter les fichiers de manière critique.

Rien de mal

Microsoft ne semble pas y voir grand-chose. Jumpsec Labs aurait déjà informé le propriétaire de Teams de la vulnérabilité, mais selon Microsoft, « elle ne répond pas aux critères d’action immédiate », affirment les chercheurs. En attendant un correctif, Jumpsec Labs recommande de revoir les paramètres des comptes distants et de n’accepter que les messages provenant de personnes externes de confiance.