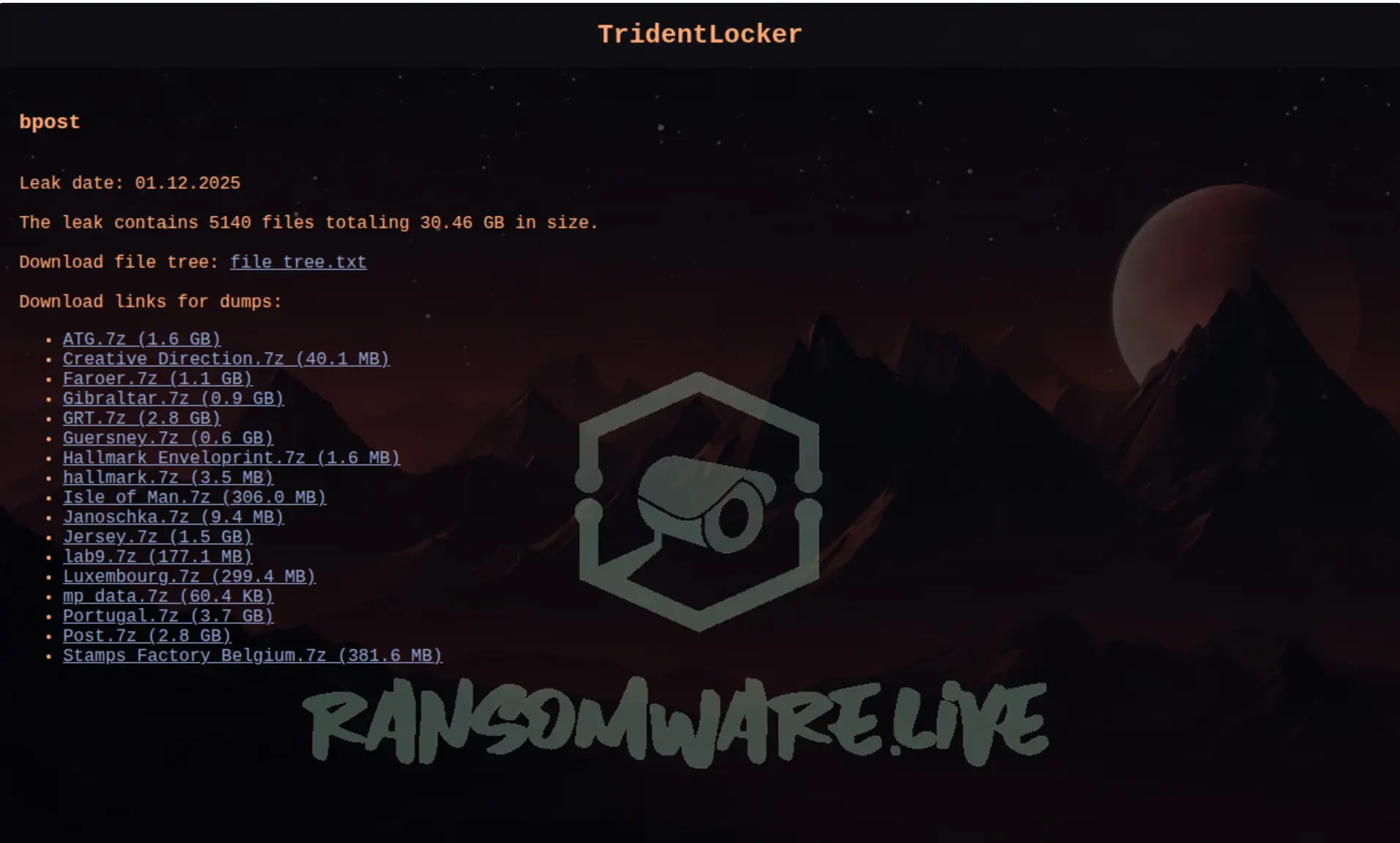

Des données de bpost sont apparues sur le site web de rançongiciel de TridentLocker. Il n’est pas encore clair de quelles données il s’agit.

Le service postal belge bpost a potentiellement été victime d’une attaque par rançongiciel. C’est ce qui ressort des fichiers apparus sur le site web du groupe de rançongiciel TridentLocker. Environ 30 Go d’informations seraient immédiatement téléchargeables. L’attaque a été repérée pour la première fois par Tweakers et n’a pas encore été officiellement confirmée par bpost.

Informations rendues publiques

Des données de bpost sont apparues sur le site web du groupe de rançongiciel TridentLocker. Il n’est pas encore clair de quelles informations il s’agit précisément. Le dossier contient exactement 5 140 fichiers qui représentent ensemble une taille de 30,46 Go.

lire aussi

Les ransomwares rapportent moins car les victimes refusent de payer

Le rançongiciel a été découvert le 1er décembre. Lors d’une attaque de rançongiciel, les malfaiteurs exigent généralement une rançon avant que les données ne soient mises en ligne. Il n’est pas encore clair si c’est également le cas ici. Pour l’instant, il faut attendre une communication officielle de la part de bpost.

bpost heeft bevestigd

En réponse à l’article de Tweakers, un porte-parole de bpost a déclaré qu’un incident cybernétique s’est produit. L’entreprise indique qu’une fuite de données a eu lieu, impliquant « des informations personnelles et professionnelles d’un petit nombre de clients du département concerné ».

« Un incident cybernétique s’est effectivement produit chez bpost, plus précisément au sein d’un département spécifique (non lié aux lettres ou aux colis) qui fonctionne via une plateforme d’échange gérée par un fournisseur », selon bpost.

L’entreprise souligne qu’elle a immédiatement pris des mesures pour contenir la fuite de données. « Nos équipes de sécurité ont mis en place des processus correctifs pour prévenir tout impact supplémentaire. Nous collaborons avec des experts en cybersécurité qui dirigent l’enquête. De plus, nous avons informé les autorités compétentes et coopérons pleinement avec elles. Les clients concernés seront informés en temps utile ».