La vulnérabilité permet de placer des fichiers RAR malveillants dans Windows.

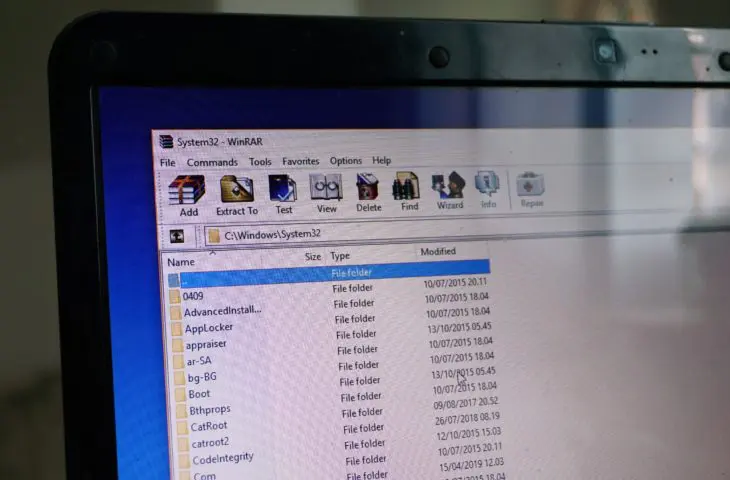

Les chercheurs d’ESET ont découvert une faille zero-day dans WinRAR qui est activement exploitée par le groupe de hackers RomCom lié à la Russie. Il s’agit de CVE-2025-8088, une vulnérabilité de type directory traversal permettant de placer des fichiers dans des emplacements différents de ceux indiqués par l’utilisateur.

Démarrage automatique au redémarrage

La faille permet aux attaquants de déposer des fichiers exécutables dans les dossiers de démarrage de Windows, tels que :

%APPDATA%MicrosoftWindowsStart MenuProgramsStartup (par utilisateur)

%ProgramData%MicrosoftWindowsStart MenuProgramsStartUp (à l’échelle du système)

Ces fichiers s’exécutent automatiquement au prochain redémarrage, permettant l’exécution de code à distance. ESET a signalé à BleepingComputer que RomCom diffuse des fichiers RAR malveillants via des campagnes de phishing ciblées.

Une vulnérabilité a récemment été découverte où WINRAR était utilisé pour contourner les notifications Windows, comme l’avertissement de téléchargement d’un fichier dangereux.

Mise à jour requise

Le bug a été corrigé dans WinRAR 7.13, mais comme le logiciel ne prend pas en charge les mises à jour automatiques, les utilisateurs doivent effectuer la mise à jour manuellement. Les versions Android et code source de RAR/UnRAR ne sont pas vulnérables.

RomCom, également connu sous le nom de Storm-0978 ou Void Rabisu, ciblait initialement les objectifs gouvernementaux et d’infrastructure ukrainiens, mais a depuis développé un profil international plus large.

lire aussi